شرکت های مخابراتی جنوب شرقی آسیا که توسط گروه APT DeadRinger مورد هدف قرار گرفته اند

سه کمپین جاسوسی سایبری کشف شد. کمپین های مخرب شبکه های متعلق به شرکت های بزرگ مخابراتی از جنوب شرق آسیا را هدف قرار دادند.

همانطور که توسط Cyware.com گزارش شده است ، محققان Cybereason Nocturnus گزارشی در مورد مهاجمان سایبری منتشر کردند که تصور می شود با منافع چین مطابقت دارد.

مهاجمان در حال حاضر تحت عنوان DeadRinger تحت پیگرد هستند. توسط گروه های APT مرتبط با دولت-ملت چین.

این ارتباط ممکن است به دلیل شباهت های کشف شده در تاکتیک ها و تکنیک های مورد استفاده در سایر گروه های APT چینی باشد.

به نظر می رسد که هدف کمپین های مخرب هدف قرار دادن شرکت های مخابراتی به منظور تسهیل فعالیت های جاسوسی سایبری با جمع آوری اطلاعات مهم و متعاقباً هدف قرار دادن دارایی های مهم برای شرکت ها.

کمپین های حمله

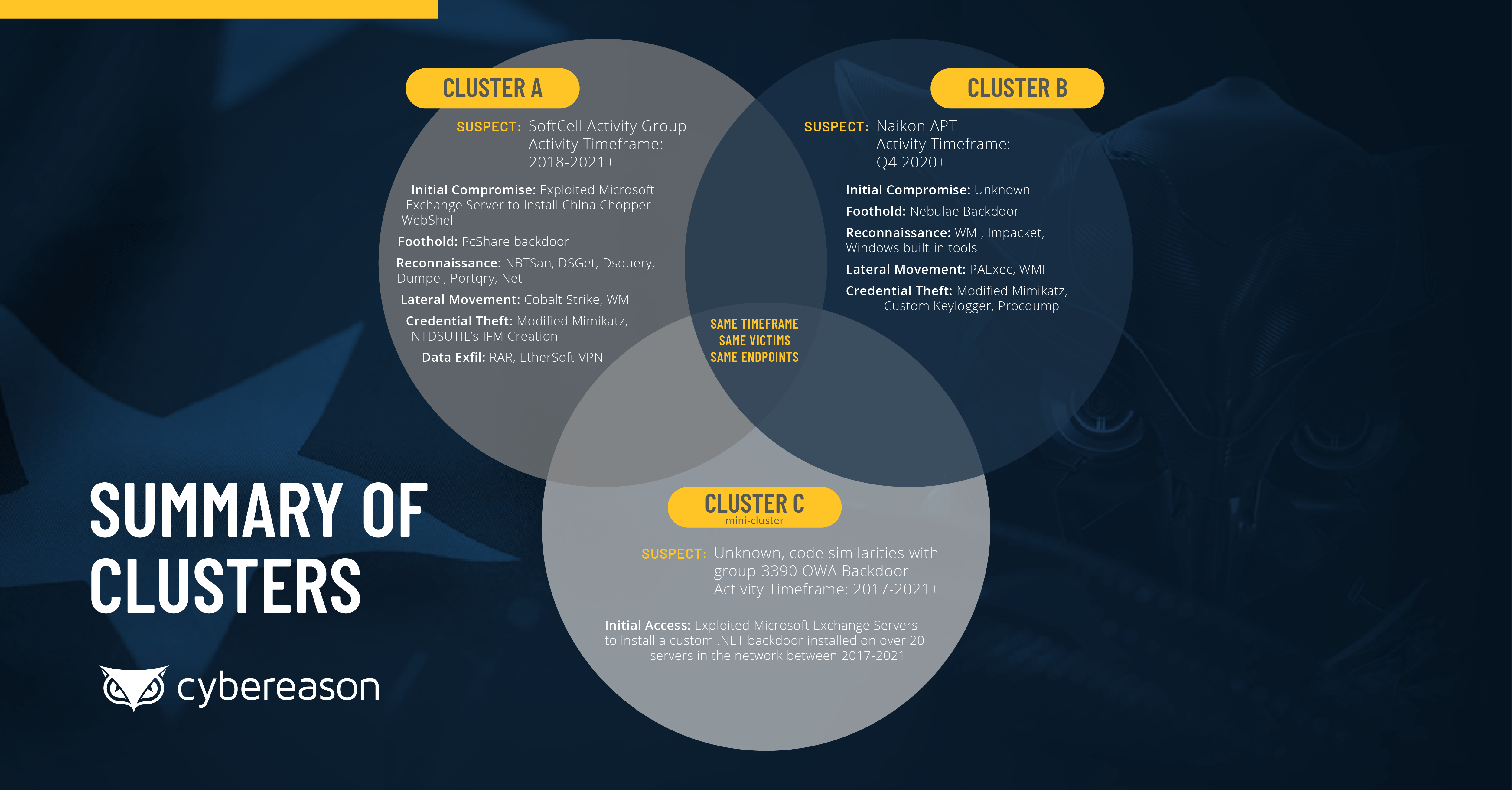

کارشناسان سه گروه از فعالیت های مخرب را کشف کردند و قدیمی ترین حمله را در سال 2017 نشان دادند.

منبع

اولین حمله

این حمله احتمالاً توسط گروه Soft Cell APT انجام شده است. اعتقاد بر این است که حمله در سال 2018 شروع شده است.

این گروه تهدید از 2012 فعال است و حملات آن احتمالاً با منافع چین مطابقت دارد. که از سه ماهه آخر سال 2020 شرکت های مخابراتی را هدف قرار داده است.

مایکون مشکوک به ارتباط با دفتر نظامی ارتش آزادیبخش خلق چین (PLA) است.

حمله سوم

این کمپین به APT27 ، همچنین به عنوان پاندا Emissary شناخته می شود ، و بین سالهای 2017 و آغاز سال 2021 فعال بود.

گروه APT با استفاده از یک پشتی منحصر به فرد برای هدف قرار دادن سرورهای Microsoft Exchange مشاهده شد.

گزارش منتشر شده توسط Cybereason Nocturnus اطلاعات بیشتری را ارائه می دهد. در مورد تکنیک های حمله مورد استفاده بازیگران مخرب.

این گزارش جزئیات بهره برداری از آسیب پذیری های Exchange Server ، استفاده از چراغ های China Chopper ، Mimikatz و Cobalt Strike ، d درهای پشتی با C2 برای پاکسازی داده ها.

گروه های APT به نفع دولت چین عمل می کنند.

توجه به این نکته ضروری است که گروه ها سازگار ، مداوم و فرار از نظر آنها هستند. با تلاش و کوشش برای پنهان کردن فعالیت خود و حفظ پایداری در سیستم های آلوده و در عین حال پویا به هرگونه تلاش برای کاهش ، پاسخ می دهد.

واقعیت جالب دیگر این است که مشابه حملات HAFNIUM ، بازیگران تهدید از آسیب پذیری های اخیر افشا شده در سرورهای Microsoft Exchange استفاده می کردند. [

19659002] محققان مطمئن نیستند که آیا خوشه های حمله به هم متصل هستند یا مستقل از یکدیگر عمل می کنند.

Comments are closed.